Certificat SSL : explications et fonctionnalités

Internet est un endroit merveilleux pour de nombreuses personnes : information en accès libre, communication globale, échange illimité des connaissances etc. Mais tous les utilisateurs du World Wide Web n’ont malheureusement pas que de bonnes intentions : depuis toujours, les hackers inventent de nouvelles méthodes pour récupérer des données sensibles, comme les emails ou les mots de passe des services bancaires en ligne. À cette fin, par exemple, ils ont créé des sites Web frauduleux semblables à ceux d’entreprises réputées. Les utilisateurs peu méfiants tombent vite dans le piège et transmettent involontairement des données personnelles à des criminels. Même des sites inoffensifs peuvent être utilisés par des hackers : si la transmission entre vous et le serveur de l’exploitant du site Web n’est pas suffisamment sécurisée, des tiers peuvent accéder au flux de données.

Afin de protéger les données des internautes contre de telles activités criminelles, des certificats SSL standardisés ont été établis. Ainsi, un site Web assure l’utilisateur (ou plus précisément : le navigateur correspondant) et peut affirmer : vos données sont en sécurité avec nous !

Certificats SSL IONOS

Gagnez la confiance de vos visiteurs en protégeant votre site Web avec un certificat SSL !

SSL signifie secure sockets layer. Il s’agit d’un protocole de chiffrement dans la pile de protocoles TCP/IP. Un certificat SSL sert de preuve d’identité contraignante. En outre, le certificat contient souvent des informations avec lesquelles le navigateur et le serveur peuvent établir un cryptage. Aujourd’hui., la plupart des certificats sont basés par défaut sur la technologie TLS (Transport Layer Security), mais l’ancien nom est toujours utilisé.

Qu’est-ce qu’un certificat SSL ?

Aujourd’hui, les certificats ne fonctionnent plus avec le SSL obsolète, mais s’appuient sur le nouveau TLS (Transport Layer Security), plus sûr et plus récent. Dans la pratique, on parle toujours le plus souvent de certificats SSL quand il est question de sécuriser les sites Web et les serveurs grâce à des technologies de chiffrement. Le certificat lui-même est un enregistrement simple de données : un fichier qui contient une grande quantité d’informations, comme le nom de l’émetteur, le numéro de série ou même l’empreinte digitale pour le chiffrement. Les certificats sont disponibles dans différents formats de fichiers. Si l’opérateur du site Web veut utiliser un certain certificat, il doit l’installer sur le serveur.

Pour obtenir un certificat, les exploitants de sites Web doivent communiquer avec une autorité de certification. Ces organisations ont le droit d’émettre un certificat SSL, mais elles facturent généralement des frais pour leurs services. Mais pourquoi tout le monde ne peut-il pas simplement créer sa propre organisation ? La raison est la suivante : les éditeurs de navigateurs comme Microsoft, Mozilla ou Google doivent aussi accepter les certificats, sinon le certificat correspondant n’a pas le moindre avantage. L’éditeur de logiciels Symantec a connu ce problème, Google a retiré sa confiance à cet éditeur et les certificats ne sont ainsi plus pris en charge par Google Chrome. Par conséquent, les utilisateurs du navigateur de Google ne reçoivent plus d’icône de cryptage qui indique un transfert de données sécurisé lorsqu’ils surfent sur un site Web utilisant un certificat Symantec.

Découvrez les différences entre SSL et TLS grâce à notre article comparatif.

Pour en savoir plus sur le litige qui oppose Google et Symantec et la façon dont les opérateurs de sites Internet peuvent traiter les certificats de cet éditeur, vous pouvez consulter notre article sur ce sujet.

Combien de temps un certificat est-il valable ?

Un certificat accepté par les navigateurs n’est pas valable pour toujours. Chaque certificat SSL a en effet une date d’expiration, qui se situe entre 3 et 24 mois. Dans ce cas, l’exploitant du site Web doit renouveler le certificat, faute de quoi les pages correspondantes ne seront plus considérées comme particulièrement sûres. Bien que le renouvellement régulier des certificats puisse être à la fois long et coûteux pour les exploitants de sites Web, cela reste nécessaire. La sécurité de l’utilisateur ne peut être garantie que si les autorités d’authentification vérifient régulièrement l’intégrité, l’identité et les mécanismes de cryptage utilisés.

Le certificat SSL indique non seulement jusqu’à quand il est valide, mais aussi la date de début de validité.

Il existe plusieurs façons de chiffrer les transferts de données. Classiquement, vous avez besoin d’une clef pour chiffrer quelque chose et de la même clef pour rendre le message à nouveau lisible. Cependant, cette méthode n’a pas vraiment de sens sur Internet, car les internautes entrent souvent en contact avec des personnes ou des organisations avec lesquelles ils n’ont jamais communiqué auparavant. Ainsi, il n’est pas possible de passer une clef sans l’envoyer d’abord en clair sur le support accessible au public. C’est pourquoi, les certificats SSL utilisent une procédure différente.

Dans une infrastructure à clef publique, vous ne créez pas seulement une clef, mais deux clefs : une clef entièrement publique et une clef privée. Un message est crypté avec la clef publique et ne peut être décrypté qu’avec la clef privée. C’est alors la clef publique que le navigateur reçoit via le certificat et utilise le chiffrement. Il existe différentes méthodes de codage de l’information. Ici aussi, le serveur Web apporte au navigateur les informations nécessaires via le certificat.

Par exemple, AES (Advanced Encryption Standard) avec la fonction de hachage cryptologique SHA256, est une méthode de chiffrement couramment utilisée, mais comme les hackers et les experts en cryptographie travaillent constamment à identifier les vulnérabilités des mécanismes de cryptage, les normes changent régulièrement. Une méthode qui était considérée comme infaillible l’année dernière peut rapidement être fragilisée et ainsi être considérée plus tard comme dangereuse.

Quels sont les différents types de certificats SSL ?

Il existe plusieurs types de certificats SSL. Bien qu’il y ait des éditeurs différents avec des mécanismes de vérification divers, ces facteurs ne sont pas les critères décisifs. Les certificats SSL sont plutôt différenciés en fonction, entre autres, du degré de vérification du requérant et de la portée de la gamme de certificats.

Vérification

Il existe trois types de vérification. Ceux-ci diffèrent non seulement en termes de temps de traitement, mais aussi en termes de coûts. Alors que les certificats SSL de validation de domaine sont maintenant disponibles gratuitement, les particuliers et les petites entreprises sont rarement en mesure de couvrir le coût de la validation étendue.

Domain Validation (DV)

Validation de domaine (VD) est le premier niveau des certificats SSL : la vérification de la personne derrière l’adresse du site Web est superficielle. Souvent, l’autorité d’authentification n’envoie qu’un email à l’adresse email spécifié dans l’entrée WHOIS. Par exemple, le requérant est invité à modifier une entrée DNS ou à télécharger un fichier spécifique sur un serveur afin de signaler le contrôle du domaine.

Le processus de vérification peut être entièrement automatisé et n’est donc pas considéré comme sûr par beaucoup. Certains navigateurs indiquent donc un certificat DV SLL séparément afin de signaler les normes de sécurité plus faibles par rapport à d’autres certificats. Avec ce formulaire de certificat, vous ne recevrez pas d’autres informations sur le propriétaire du site Web.

Organization Validation (OV)

Les certificats SSL OV, soit validation de l’organisation, sont d’un niveau supérieur en termes de sécurité pour les internautes. Dans le cadre de la validation, l’organisme de certification demande des documents au propriétaire du site Web, généralement après que le processus automatisé de validation du domaine a été complété. Les documents requis dépendent de l’organisation du requérant, par exemple, un extrait du registre du commerce est souvent demandé. En outre, certaines autorités d’authentification contactent l’exploitant du site Web par téléphone. Les certificats SSL OV offrent ainsi plus de sécurité aux internautes, car ils sont surveillés de plus près à l’avance pour savoir qui se cache derrière le site Web. Ils offrent également l’avantage de garder ces informations visibles pour chaque utilisateur dans le certificat lui-même.

Extended Validation (EV)

Les certificats SSL, proposés sous le label Extended Validation, soit validation étendue, offrent le plus haut niveau de sécurité. Avec ce type de certificat, le domaine et l’organisation sont associés ; de plus, le requérant lui-même est contrôlé. Il est également vérifié si le requérant travaille effectivement pour l’organisation ou l’entreprise spécifiée et s’il a le droit de demander un tel certificat. En outre, l’organisme de certification doit aussi être autorisé à effectuer la validation étendue (Extended Validation). Pour être autorisé, le site doit passer un examen par le forum CA/Browser. Il s’agit d’une association volontaire d’organismes de certification et d’éditeurs de navigateurs.

Prix : SSL gratuit ou payant ?

Pour sélectionner un certificat SSL, le prix est évidemment un critère important. Si l’on prend en compte ce paramètre en fonction des trois types de vérification, on peut établir le principe suivant : plus le contrôle est étendu, plus le certificat coûte cher. Depuis 2015, la société de certification Let’s Encrypt délivre des certificats totalement gratuits.

En mars 2020, Let’s Encrypt a dû retirer plus de trois millions de ses certificats SSL actifs. En cause, une erreur dans le logiciel open source, Boulder, utilisé par l’entreprise, causée par la vérification des enregistrements CAA (Certification Authority Authorization). En théorie, cette erreur a permis de créer des certificats pour d’autres domaines. La seule solution pour les personnes concernées était de faire générer un autre certificat dans les 24 heures, afin de rétablir le cryptage de leur projet.

Différence entre certificats payants et gratuits

S’il s’agit simplement de sécuriser un site Web pour qu’il soit accessible via HTTPS plutôt que via un certificat ordinaire HTTP, la version gratuite est amplement suffisante. Les deux solutions mettent en œuvre le protocole de transfert SSL ou TLS, rendant ainsi le transfert de données sécurisé obligatoire pour les clients et les serveurs.

Il existe toutefois de différences cruciales entre les certificats gratuits et payants :

- Le niveau de validation : lorsqu’un certificat est délivré, la vérification de l’opérateur du site Web n’est pas très poussée, et se limite en général à la validation du domaine. Les certificats ayant un niveau de vérification plus élevé sont toujours soumis à une taxe.

- La validité : la plupart des certificats payants sont valables un ou deux ans, tandis que les certificats gratuits expirent au plus tard au bout de 90 jours. Si vous comptez sur le SSL/TLS gratuit, vous devez donc changer le certificat bien plus souvent.

- L’affiliation de domaines : un certificat SSL gratuit peut toujours être généré de façon exclusive pour un seul domaine, auquel il est ensuite lié. Les solutions SSL/TLS payantes permettent également d’utiliser des certificats inter-domaines pour plusieurs sites Web

Les avantages des certificats SSL payants

Les certificats SSL payants offrent plusieurs avantages par rapport aux alternatives gratuites. Ils sont en effet valables plus longtemps et, selon le fournisseur et le forfait choisi, ils peuvent aussi être utilisés pour plusieurs domaines. Ceci augmente non seulement la flexibilité, mais nécessite également moins d’effort de la part de l’opérateur du site Web. En cas de problème, les fournisseurs ou les autorités de certification proposent par défaut une assistance personnalisée, un luxe dont les utilisateurs de certificats SSL gratuits doivent se passer.

Les certificats SSL payants présentent également un autre avantage de taille : l’indication du HTTPS actif et le nom de la société elle-même peuvent en effet être indiqués dans le navigateur, à condition de choisir le fournisseur et le forfait adaptés.

IONOS propose des certificats SSL à des prix intéressants. En termes de coûts et de portée, les forfaits pour les particuliers et les entreprises vous offrent une protection complète grâce à un chiffrement de haute qualité.

Quel est le bon modèle de prix ?

Un certificat SSL payant certifié EV est probablement la solution de chiffrement idéale pour votre projet Web. Ce type de certification ne peut toutefois être obtenu que par les grandes entreprises qui, dans ce cas, constituent également le groupe cible. Toutefois, les certificats moins chers sont en principe suffisants pour des sites Web typiques des PME, à condition qu’aucune donnée hautement sensible ne soit transférée, comme c’est le cas pour les banques en ligne. Pour les petits sites Web, dans lesquels le transfert de données ne joue qu’un rôle mineur, les certificats SSL gratuits constituent une bonne alternative. Il convient toutefois de considérer dès le départ un effort administratif plus important.

La portée

Lorsque vous demandez un certificat SSL, vous devez faire attention à sa portée, y compris si, par exemple, les sous-domaines tombent sous le certificat.

Single-Name

Une certification basique n’est valable que pour un seul domaine. Cela signifie que www.exemple.com et toutes les sous-pages de ce site sont couvertes par le certificat SSL, mais pas les sous-domaines. Si ces derniers doivent aussi être couverts, vous devez soit demander un autre certificat, soit acheter un certificat Wildcard.

Wildcard

Ce certificat se nomme ainsi car il fonctionne avec un joker (wildcard). Au lieu d’entrer simplement www.exemple.com, par exemple, ces certificats SLL s’appliquent également à tous les sous-domaines, c’est-à-dire aussi à mail.exemple.com ou blog.exemple.com. Il est émis sous la forme d’un formulaire : *.example.com. L’astérisque symbolise le wildcard.

Multi-Domain

Les certificats multi-domaines (également appelés certificats SAN) s’étendent bien au-delà de la portée des certificats single name ou des certificats Wildcard. De nombreux organismes de certification offrent à leurs clients des certifications couvrant jusqu’à 100 domaines. Par exemple, les demandeurs n’ayant qu’un seul certificat peuvent obtenir à la fois www.exemple.com et www.example.org. Ceci est possible par le biais d’un Subject Alternative Name Extension : un champ supplémentaire dans le certificat qui contient tous les autres domaines.

Comment reconnaître un certificat SSL ?

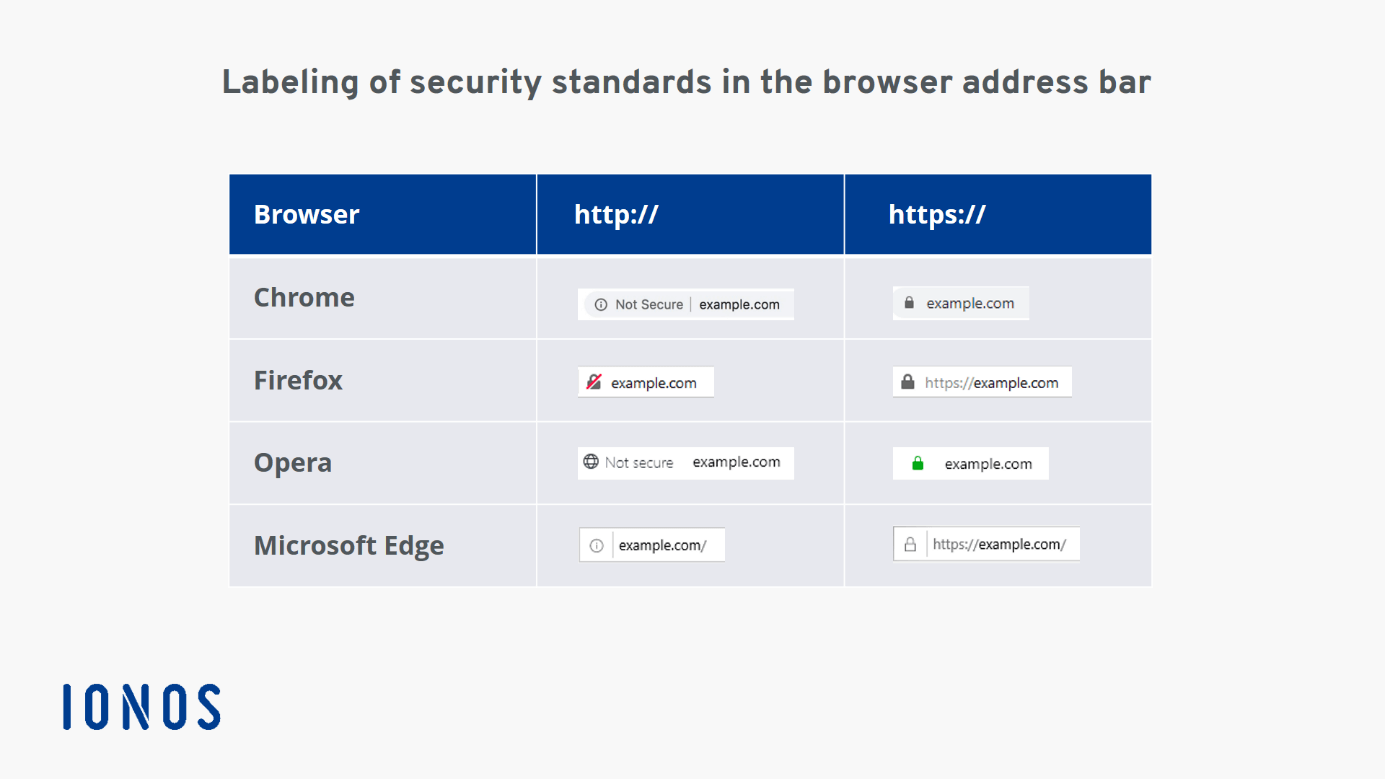

Si vous utilisez un navigateur actuel, vous pouvez facilement savoir si vous naviguer sur un site Web sécurisé avec SSL/TLS : il suffit de jeter un coup d’œil à la barre d’adresse ! Il y a deux choses qui indiquent le cryptage : d’une part, un symbole de cadenas et d’autre part l’adresse doit commencer par https:// au lieu de http://. Le S supplémentaire a été ajouté au protocole de transfert hypertexte. Une couche de chiffrement supplémentaire a été ajoutée à la pile de protocoles TCP/IP entre TCP et HTPP.

Le cadenas (généralement de couleur verte) est d’abord et avant tout un signal évident émis par votre navigateur pour signaler le fait que le site Web que vous visitez possède bien un certificat valide. En outre, et c’est ce que beaucoup d’utilisateurs méconnaissent, c’est un bouton qui vous conduit à d’autres informations sur la sécurité du site Web. Cliquez dessus pour ouvrir une fenêtre pop-up contenant des informations sur l’émetteur du certificat, le cryptage utilisé et la période de validité.

Si le site Web sur lequel vous êtes ne possède pas de certificat SSL valide, vous ne verrez pas de cadenas vert ou https:// dans la barre d’adresse. De plus, certains navigateurs avertissent les utilisateurs de ces sites Web lorsqu’ils tentent de transmettre des mots de passe ou d’autres données sensibles au serveur. Le programme les avertit alors que les données pourraient être interceptées par des inconnus.

Si un site Web n’a pas de certificat SLL, il ne s’agit pas forcément d’un site Web frauduleux. Cependant, le risque que des tiers malintentionnés vous volent des données importantes est plus élevé sur ces sites que sur les sites avec des certificats SSL. HTTPS est donc presque indispensable, notamment pour la transmission des données sensibles.

Générateur de nom d'entreprise gratuit

Laissez-vous inspirer et enregistrez directement le domaine associé à votre nouveau nom d’entreprise !